WannaCryの最初の感染はWordファイルを経由して起こります。

このファイルを開けると、WannaCryが利用可能となり、感染したWindowsマシンのファイルは勝手に暗号化されてしまいます。

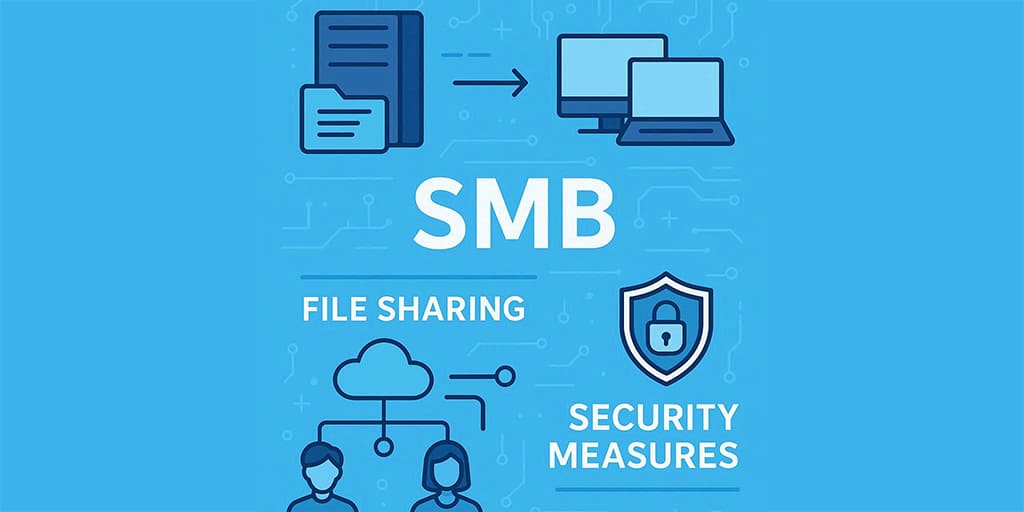

このランサムウェアは古いSMBバージョン(SMB1及び2)で発見された「リモートで任意のコードが実行可能な脆弱性」を利用して、同じネットワーク上のWindowsマシンへ次々と拡散、一般ユーザーから企業ネットワークまで、1時間あたり500万のウイルスメールを送信するといわれています。

しかし、後知恵ですがこのランサムウェアの被害は避けられるものでした。

Microsoftは何年も前からユーザーに対して古くて脆弱なSMB1プロトコルの使用を中止し、暗号化に対応したSMBバージョンにアップデートするよう注意喚起していました。同社ののPrincipal Program Manager、Ned Pyle氏は、自社のブログにSMB1のセキュリティ脆弱性と性能不足について投稿しています。

また同様な注意喚起が2017年3月16日に米国の国土安全保障省(DHS)からも出されており、「SMBセキュリティベストプラクティス」と題した記事においては、DHSは、ユーザーやアドミニストレーターに対し、そのセキュリティ脆弱性により、SMB1プロトコルを完全無効化するようアドバイスしています。

またカスペルスキー社は、SMB2もランサムウェアによるサイバー攻撃のソースになると報告しています。

こういったランサムウェアの脅威から自社または顧客の環境を守る最善策は、暗号化に対応したSMB3.1.1プロトコルを使用することです。

Visuality Systemsは常に最新のSMBプロトコルに追随し、そのNQ製品ファミリーは、SMB3.1.1に対応。24時間サポートで、どんなOSにも実装可能な商用ライセンスを提供しています。